前言

科锐的一次小项目

样本信息

样本名称:

- SB360.exe

- consys21

样本MD5:

- SB360.exe - 7560f767a867541538dc7d3e82df6dc5

- consys21 - 7a012671632d8e18806a3b1c1d67a924

样本行为

- 创建命名Event事件对象Cao360来防止多开

- 以一串数字1593044206生成了一个密钥key,用于后续对数据包的加解密操作

- 添加注册表SYSTEMCurrentControlSetServicesWsoqgq maeyyugc

- 开启服务SuperProServer,inel SuperPro Server

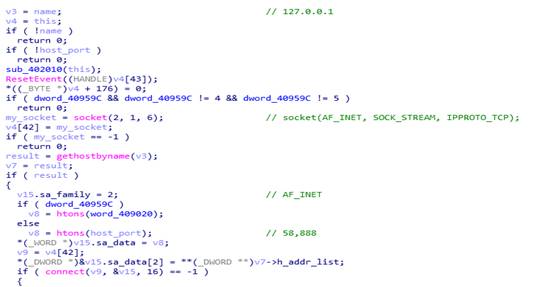

- 创建Socket连接,连接127.0.0.1:58888

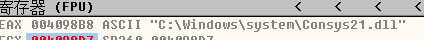

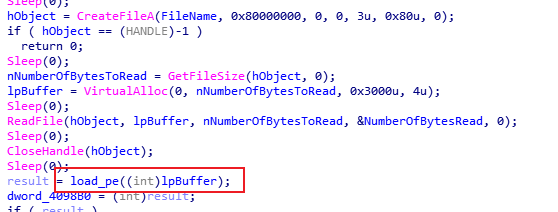

- 读取C:WindowsSystemConsys21.dll

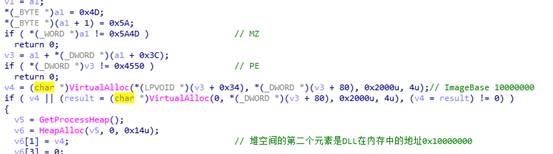

- 在堆上对Consys21.dll进行展开

协议分析

- 创建Socket连接127.0.0.1:58888

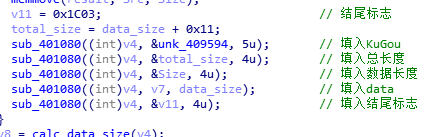

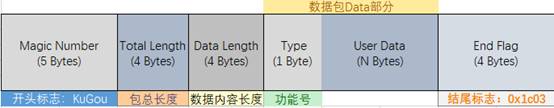

- 发包时首先构造包,填入Magic Number、包总长度、数据长度、数据内容和结尾标志

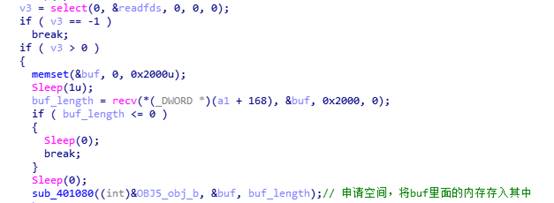

- 收包时,使用select模型,将收到的包存入缓存区中

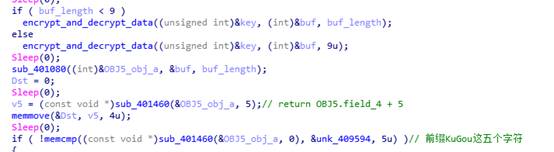

- 经过一系列的缓冲区操作,对包的部分内容进行解密,并判断包的前五字节是否是KuGou

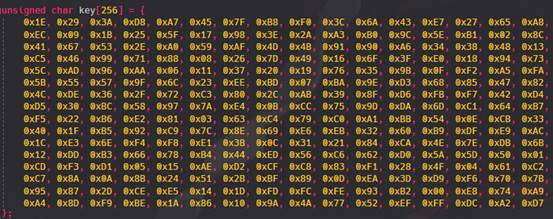

- 数据包用一个256字节长的key进行可逆加密,加解密过程相同,其key为:

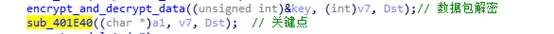

- 之后整体解密数据包,执行关键函数sub_401E40

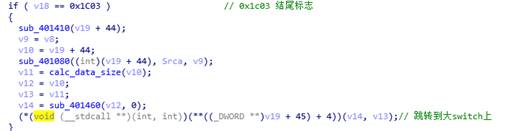

- 在此函数中重点判断数据包的结尾标志0x1c03,而后转到处理函数中

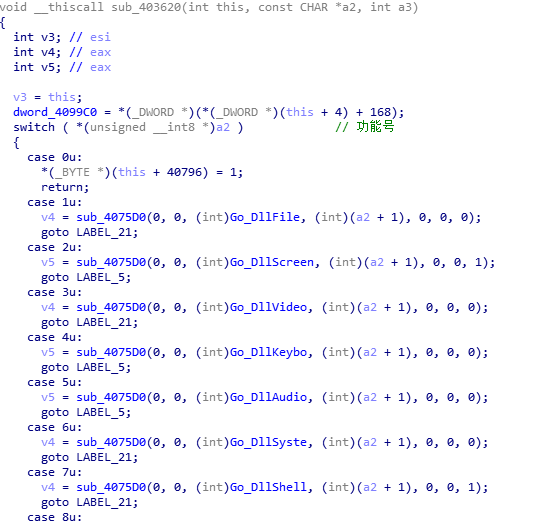

- 在处理函数中,根据包内容中的功能号,执行相应的操作(功能号范围:0x00 ~ 0x1d)

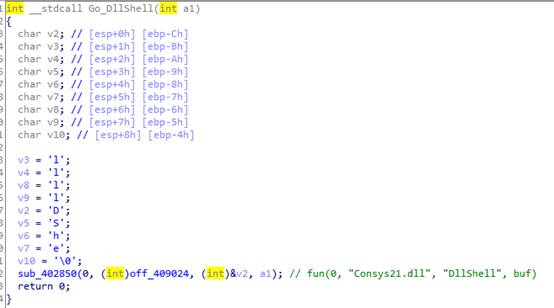

- 例如在功能号7下,最终会执行Go_DllShell函数

- 进而调用函数sub_402850,在其中打开并读取Consys21.dll

- 从而LoadPE,在加载的时候将头部标志改为MZ

- 最终流程转向Consys21.dll中的DllShell函数

协议格式与key

0x01 伪代码形式:

struct Pack {

BYTE magic[5]; // "KuGou";

DWORD total_len;

DWORD data_len;

BYTE type; // 功能号:0 ~ 1d

... // 用户数据部分

DWORD end_flag; // 1c03

}0x02 协议

0x03 加解密的key

unsigned char key[256] = {

0x1E, 0x29, 0x3A, 0xD8, 0xA7, 0x45, 0x7F, 0xB8, 0xF0, 0x3C, 0x6A, 0x43, 0xE7, 0x27, 0x65, 0xA8,

0xEC, 0x09, 0x1B, 0x25, 0x5F, 0x17, 0x98, 0x3E, 0x2A, 0xA3, 0xB0, 0x9C, 0x5E, 0xB1, 0x02, 0x8C,

0x41, 0x67, 0x53, 0x2E, 0xA0, 0x59, 0xAF, 0x4D, 0x4B, 0x91, 0x90, 0xA6, 0x34, 0x38, 0x48, 0x13,

0xC5, 0x46, 0x99, 0x71, 0x88, 0x08, 0x26, 0x7D, 0x49, 0x16, 0x6F, 0x3F, 0xE0, 0x18, 0x94, 0x73,

0x5C, 0xAD, 0x96, 0xAA, 0x06, 0x11, 0x37, 0x20, 0x19, 0x76, 0x35, 0x9B, 0x0F, 0xF2, 0xA5, 0xFA,

0x5B, 0x55, 0x57, 0x9F, 0x6C, 0x23, 0xEE, 0xBD, 0x07, 0xBA, 0x9E, 0xD3, 0x68, 0x85, 0x47, 0x82,

0x4C, 0xDE, 0x36, 0x2F, 0x72, 0xC3, 0x80, 0x2C, 0xAB, 0x39, 0x8F, 0xD6, 0xFB, 0xF7, 0x42, 0xD4,

0xD5, 0x30, 0xBC, 0x58, 0x97, 0x7A, 0xE4, 0x0B, 0xCC, 0x75, 0x9D, 0xDA, 0x6D, 0xC1, 0x64, 0xB7,

0xF5, 0x22, 0xB6, 0xE2, 0x81, 0x03, 0x63, 0xC4, 0x79, 0xC0, 0xA1, 0xBB, 0x54, 0x0E, 0xCB, 0x33,

0x40, 0x1F, 0xB5, 0x92, 0xC9, 0x7C, 0x8E, 0x69, 0xE6, 0xEB, 0x32, 0x60, 0xB9, 0xDF, 0xE9, 0xAC,

0x1C, 0xE3, 0x6E, 0xF4, 0xF8, 0xE1, 0x3B, 0x0C, 0x31, 0x21, 0x84, 0xCA, 0x4E, 0x7E, 0xDB, 0x6B,

0x12, 0xDD, 0xB3, 0x66, 0x78, 0xB4, 0x44, 0xED, 0x56, 0xC6, 0x62, 0xD0, 0x5A, 0x5D, 0x50, 0x01,

0xCD, 0xF3, 0xD1, 0x05, 0x15, 0xAE, 0xD2, 0xCF, 0xC8, 0x83, 0xF1, 0x28, 0x4F, 0x04, 0x61, 0xC2,

0xC7, 0x8A, 0x0A, 0x8B, 0x24, 0x51, 0x2B, 0xBF, 0x89, 0x0D, 0xEA, 0x3D, 0xD9, 0xF6, 0x70, 0x7B,

0x95, 0x87, 0x2D, 0xCE, 0xE5, 0x14, 0x1D, 0xFD, 0xFC, 0xFE, 0x93, 0xB2, 0x00, 0xE8, 0x74, 0xA9,

0xA4, 0x8D, 0xF9, 0xBE, 0x1A, 0x86, 0x10, 0x9A, 0x4A, 0x77, 0x52, 0xEF, 0xFF, 0xDC, 0xA2, 0xD7

};